Компания Libelium считает своей самой важной обязанностью обеспечение безопасности IoT-устройств. В начале августа 2018г. специалисты IBM X-Force сообщили об обнаружении некоторых уязвимостей IoT-шлюзов Meshlium, после чего были немедленно предприняты меры по созданию новой версии программного обеспечения, которая увидела свет 1 августа.

Платформа датчиков Libelium изначально была создана как платформа с открытым исходным кодом, готовая к использованию исследователями и разработчиками, и дающая полный контроль над узлами датчиков и IoT-шлюзами. Благодаря этому шесть лет назад платформа датчиков Libelium стала решением для IoT-рынка, распространенным по всему миру.

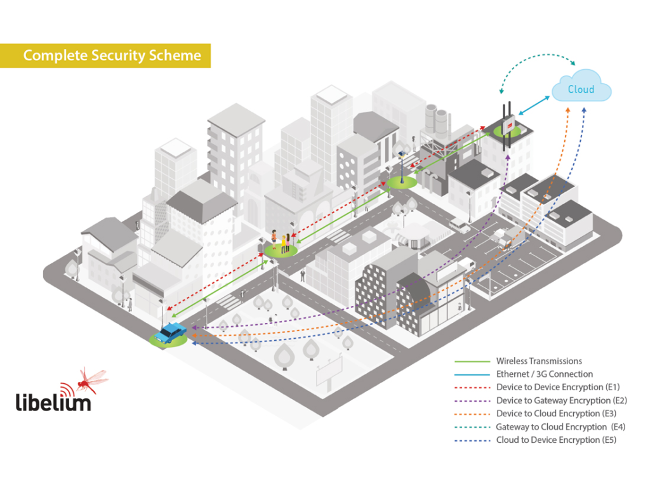

С самого начала специалисты компании сосредоточились на предоставлении разработчикам подходящих инструментов (API + SDK) для полного контроля над системами любой конфигурации и производительности. Устройства позволяют создавать до 5 уровней шифрования, что обеспечивает безопасность собираемых и передаваемых данных. Эти уровни поддерживаются методами симметричного шифрования, в которых метод AES 256 используется на уровнях ссылки, сети и приложения, а метод RSA 1024 — на уровне приложения.

При правильной конфигурации разработчиками эти методы шифрования могут обеспечивать для IoT-проектов четыре основные функции безопасности: Закрытость — гарантирует, что в сети присутствуют только заданные датчики и шлюзы. Подлинность — гарантирует, что предполагаемый отправитель является действительным отправителем. Конфиденциальность — гарантирует, что данные возможно считать только в запланированном месте назначения. Целостность — гарантирует, что информация, содержащаяся в исходном сообщении, осталась неизменной.

Для правильной работы этих функций все узлы должны быть правильно настроены, однако, судя по демонстрационному ролику, показанному на конференции Black Hat 2018, IBM применила неподходящие настройки платформы. В своих тестах исследователи не применяли симметричное шифрование данных с использованием метода AES 256 при передаче их между узлом и облачным хранилищем. Это шифрование, наряду с подписыванием и заполнением пакетов (RSA 1024), гарантирует, что информация не будет повреждена или изменена, так как злоумышленники не смогут открыть пакет и получить доступ к информации, поскольку ключи хранятся не в IoT-шлюзе Meshlium, а в каждом узле и сервере облачного хранилища. Таким образом, потенциальные хакеры не смогут даже начать атаку «человек посередине», поскольку для гарантии отсутствия повторной передачи из недопустимых источников пакеты подписаны и имеют несколько внутренних счетчиков.

Использованная в этой демонстрации базовая схема настроек узла датчика вместо применения полного раздельного шифрования, обеспеченного компанией Libelium, представляет собой пример недостоверной среды, далекой от реальных случаев. Все это наталкивает на мысль о том, что данная схема настроек была разработана лишь с одной целью — показать возможность утечки данных с датчиков, в то время как в реальных условиях и при использовании корректных настроек такая возможность отсутствует.

Более того, корректно настроенные параметры безопасности защищают данные от утечки, повреждения или изменения даже в случае компрометации сетевой передачи или IoT-шлюза. Таким образом, крайне важно не только иметь подходящие инструменты, но и знать, как их правильно настраивать и применять.

Для получения дополнительных сведений можете обратиться к представителям СМАРТ Дистрибьюшн.

Комментарии

(0) Добавить комментарий